Inhaltsnavigation

- Was macht Schadsoftware? Wieso sind solche Daten überhaupt im Internet unterwegs? Für wen lohnt sich das?

- Im Internet können E-Mail-Absender missbraucht oder verfälscht werden!

- Wie erkenne ich gefährliche Mails? Stellen Sie sich inhaltliche Fragen!

- Was kann ich selbst tun? / Anhänge: Office Dokumente

- Ich habe es zu spät bemerkt, ich habe verdächtige Links aufgerufen und/oder verlinkte Office Dokumente geöffnet, was nun?

- Zügeln Sie Ihre Experimentierfreude!

Was macht Schadsoftware? Wieso sind solche Daten überhaupt im Internet unterwegs? Für wen lohnt sich das?

Heute ist Schadsoftware ein riesiges „Geschäftsfeld“, mit dem Kriminelle sehr viel Geld verdienen können.

In der überwiegenden Mehrzahl der Fälle wird E-Mail mit schadhaftem Anhang genutzt, der beim unbedarften Öffnen Trojaner-Programme nachlädt, welche weitere Schadsoftware installieren, wie zum Beispiel:

- Verschlüsselungstrojaner (Fall Uni Gießen oder mehrere andere Fälle der jüngsten Vergangenheit). Dies dient letztlich dazu, den Nutzer zu erpressen und gegen Zahlung von Geld (in Form von Bitcoin) wieder Zugriff auf seine Daten erlangen zu lassen.

- Schadsoftware, welche beispielsweise Ihre Eingaben am PC mitschneidet (also Passworte, Bankdaten usw.) und diese im Hintergrund an Kriminelle sendet.

- Ein weiterer „Anwendungsfall“ ist, Ihren PC als Teil eines Bot-Netzes Angriffe auf bestimmte Websites oder Dienste fahren zu lassen. So erreichen Kriminelle durch den massenhaften Missbrauch von Millionen von Rechnern im Internet letztlich Störungen oder „Take Down“ kompletter Internetdienste durch sogenannte DDOS-Angriffe.

Im Internet können E-Mail-Absender missbraucht oder verfälscht werden!

- D.h. die Mailadresse und/oder Anzeigenamen einer Ihnen bekannten Person wird nachgebildet

- Die Ihnen bekannte Mailadresse wird irreführend als Anzeigename verwendet

- Die komplette Mailadresse wird gefälscht (das bedeutet aber nicht, dass der Angreifer Zugriff auf das Postfach erlangt hat!)

- Achtung! Smartphones zeigen teils nur den Anzeigenamen an, die Mailadresse sehen Sie erst unter Details

- Woher die Mail wirklich kommt, kann nur im Header/Kopfzeilen der jeweiligen Mail überprüft werden

Wie erkenne ich gefährliche Mails? Stellen Sie sich inhaltliche Fragen!

- Wozu schickt mir mein Professor / Kollege eine Rechnung per E-Mail?

- Warum werde ich plötzlich mit „Du“ angesprochen oder es wird eine ungewohnte oder keine Anrede benutzt?

- Warum ist mein Kollege heute sprachlich weniger gewandt als üblich?

- Erwarte ich eine Lieferung von DHL? Habe ich Benachrichtigen dort eingerichtet? Sehen die Mails nicht sonst ganz anders aus?

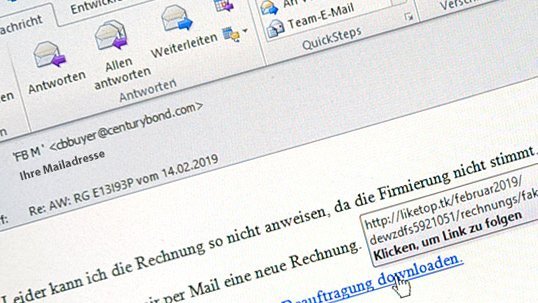

- Wohin zeigt ein angegebener Link (Mauszeiger darüber halten zeigt die Ziel-URL, welche aufgerufen werden soll)?

- Warum nutzt ein mir bekannter Kontakt auf einmal keine oder eine völlig falsche Signatur?

Was kann ich selbst tun? / Anhänge: Office Dokumente

- Seien Sie skeptisch bei Office Dateien und ausführbaren Programmen, welche Sie per E-Mail oder Download-Link erhalten, auch wenn Ihnen der Absender bekannt vorkommt.

- Seien Sie insbesondere vorsichtig, wenn Office-Dateien Makros enthalten. Ihre Office- und Mailprogramme fordern Sie zweimal auf, solche Aktivierungen zu bestätigen. In so gut wie KEINEM Fall ist die Nutzung von Office Makros überhaupt notwendig.

- Prüfen Sie Links, bevor Sie sie anklicken (Maus darüber halten zeigt das eigentliche Ziel in der Statusleiste)

- Lesen Sie genau – oft werden ähnlich geschriebene Domains missbräuchlich verwendet.

- Antworten Sie nicht auf Mails mit Erpressungsversuchen, auch wenn diese noch so einschüchternd klingen und korrekte persönliche Daten / Ansprache verwendet werden.

- Wenn Sie unsicher sind, schicken Sie verdächtige E-Mails (komplett als Anhang, mit Kopfzeilen) zur Prüfung an das ITSZ.

- Fragen Sie bei Kollegen telefonisch zurück, falls Ihnen eine Mail von diesem verdächtig vorkommt

Ich habe es zu spät bemerkt, ich habe verdächtige Links aufgerufen und/oder verlinkte Office Dokumente geöffnet, was nun?

Trennen Sie Ihren Rechner vom Netzwerk (Netzwerkkabel ziehen, WLAN deaktivieren, PC herunterfahren). Melden Sie sich bei Ihrem zuständigen Administrator oder beim ITSZ und beschreiben Sie möglichst genau, was Sie getan haben (geklickte Bestätigungen usw.).

Zügeln Sie Ihre Experimentierfreude!

- Auch wenn Sie erkennen, dass es sich um eine Phishing-Mail handelt, versuchen Sie nicht „zum Test“ solche Links aufzurufen oder Anhänge zu öffnen (Virenscanner erkennen eben nicht alles!)

- Öffnen Sie niemals ausführbare Dateien aus E-Mail Anhängen oder unbekannten Quellen

Viele Phishing-Mails können nicht automatisch gefiltert werden, da sie keine bzw. zu wenige maschinell eindeutig erkennbare Merkmale besitzen. Im Zweifel fragen Sie beim Ihnen bekannten Absender nach oder leiten die Mail zur Untersuchung an das IT-Servicezentrum weiter (komplette Mail als Anhang!).